企業組網與互聯網安全服務的雙軌并行策略

在數字化轉型浪潮中,構建一個高效、穩定且安全的網絡架構是企業運營的基石。企業組網與互聯網安全服務并非孤立的兩項任務,而是相輔相成的整體戰略。本文將系統性地探討企業如何科學組網,并在此過程中深度融合互聯網安全服務,以構建一個既強大又可靠的數字化基礎設施。

一、 企業組網的核心架構與部署模式

企業組網的首要任務是設計一個能夠滿足當前業務需求并具備未來擴展能力的網絡架構。主流部署模式通常包括:

- 本地化部署(On-Premises): 網絡核心設備(如路由器、交換機、防火墻、服務器)均部署在企業自有的物理場所內。這種方式提供了最高的數據控制權和網絡定制化能力,適合對數據主權、延遲和性能有極端要求的大型企業或特定行業(如金融、科研)。但初始投資高,且需要專業的IT團隊進行維護。

- 云端部署(Cloud-Based): 利用公有云服務商(如AWS, Azure, 阿里云)提供的虛擬網絡(VPC/VNet)、云服務器、云數據庫等組件構建企業網絡。其優勢在于彈性伸縮、按需付費、全球快速部署以及免去硬件運維負擔,特別適合業務快速變化、分支機構眾多的企業。

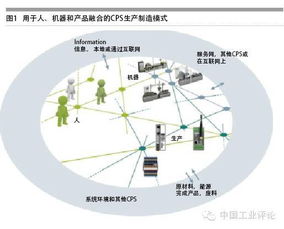

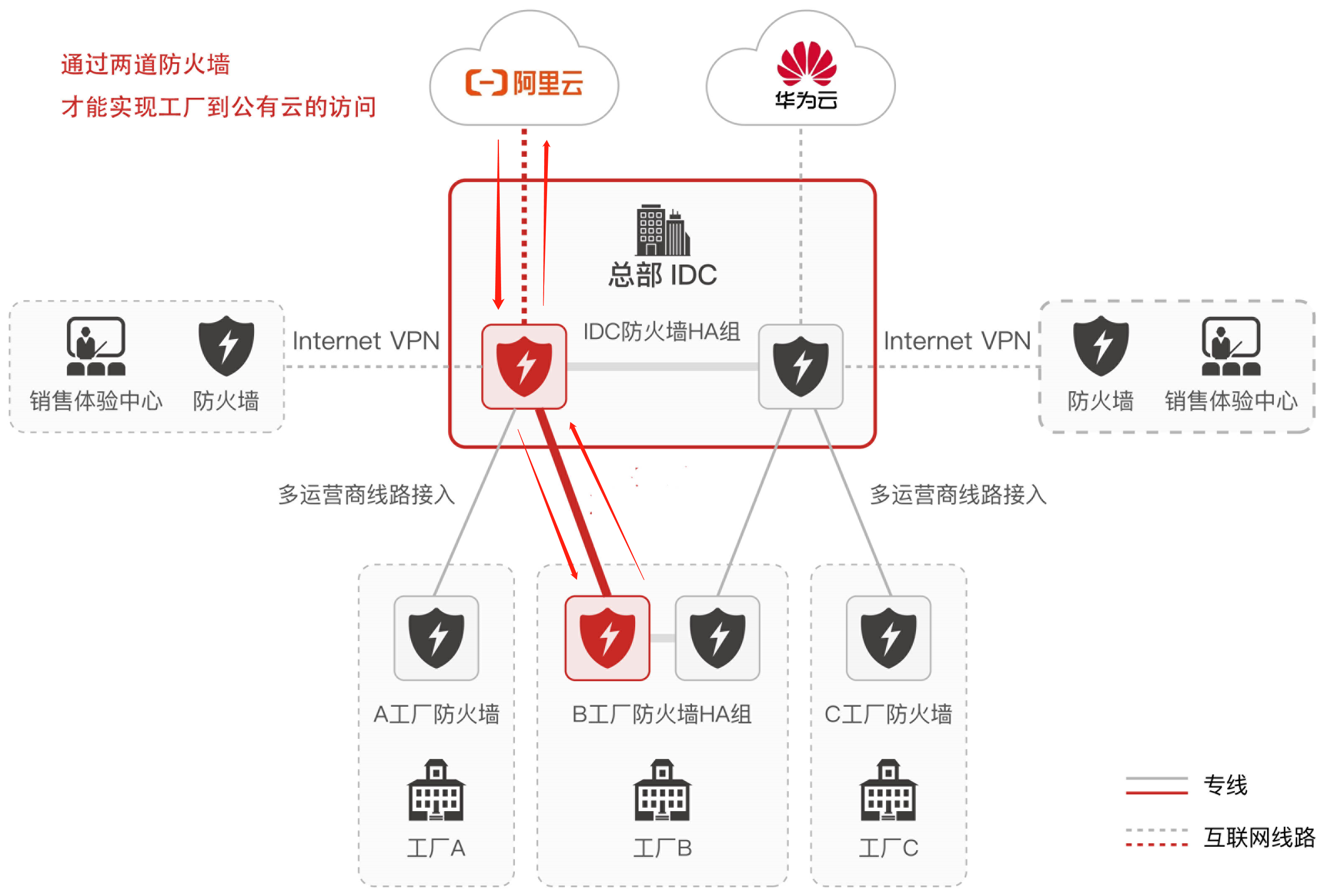

- 混合架構(Hybrid): 結合本地數據中心與公有云,形成一體化的網絡。關鍵業務或敏感數據留在本地,而面向公眾的Web應用、開發測試環境、備份歸檔等則放在云端。混合架構兼顧了控制力與靈活性,是目前許多企業的優選方案。

組網關鍵步驟包括:

- 需求分析: 明確業務規模、用戶數量、應用類型、帶寬需求、分支機構連接需求等。

- 拓撲設計: 設計核心層、匯聚層、接入層的網絡拓撲,確保無單點故障。

- 設備選型與部署: 選擇可靠的網絡設備供應商,并合理部署有線與無線網絡。

- 廣域網連接: 通過專線(如MPLS、SD-WAN)、VPN等方式安全連接總部與分支機構。

- 網絡管理: 部署網絡監控和管理系統,確保可視化和高效運維。

二、 互聯網安全服務的縱深防御體系

網絡一旦聯通,安全便成為生命線。互聯網安全服務應貫穿組網的每一個環節,構建“縱深防御”體系。

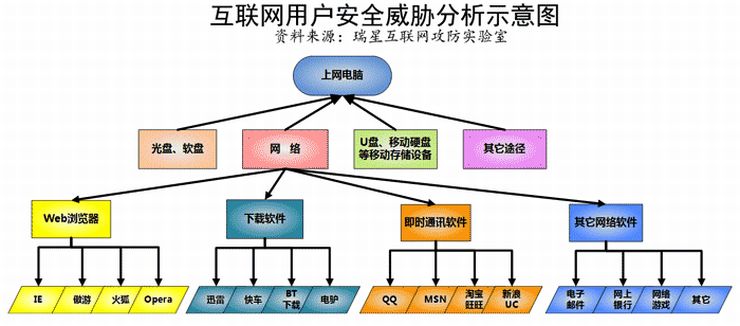

- 邊界安全: 在網絡入口部署下一代防火墻(NGFW),它不僅進行傳統的端口和協議過濾,更能深度檢測應用層威脅、阻止入侵行為。配置Web應用防火墻(WAF)專門保護網站和Web服務免受OWASP Top 10等攻擊。

- 訪問控制與身份管理: 實施最小權限原則。通過部署零信任網絡訪問(ZTNA)解決方案,或采用傳統的VPN結合多因素認證(MFA),確保只有經過嚴格驗證的用戶和設備才能訪問特定資源,無論其位于內部還是外部網絡。

- 內部網絡安全: 利用虛擬局域網(VLAN)進行網絡分段,隔離不同部門或安全等級的數據域。部署網絡入侵檢測/防御系統(NIDS/NIPS)監控內部流量異常。

- 端點安全: 為所有接入網絡的終端(電腦、手機、IoT設備)安裝統一端點安全(UES)平臺,具備防病毒、防惡意軟件、漏洞修復、設備控制等功能。

- 數據安全: 對傳輸中的數據和靜態數據進行加密(如使用SSL/TLS, 磁盤加密)。部署數據防泄漏(DLP)系統,防止敏感數據被非法外傳。

- 持續監控與響應: 部署安全信息和事件管理(SIEM)系統或擴展檢測與響應(XDR)平臺,集中收集和分析全網日志與威脅情報,實現安全事件的實時告警、調查與快速響應。

- 安全服務外包(MSSP): 對于自身安全技術能力不足的企業,可以采購托管安全服務提供商(MSSP)的服務。MSSP提供7x24小時的威脅監控、安全設備管理、漏洞評估和事件響應,相當于聘請了一個在線的專業安全團隊。

三、 組網與安全的融合實踐建議

- 規劃階段即考慮安全(Security by Design): 在網絡架構設計的初期,就將安全需求作為核心要素納入,而非事后補救。

- 擁抱軟件定義與云原生安全: 采用SD-WAN技術可以智能管理廣域網,并集成高級安全功能。在云環境中,充分利用云服務商提供的原生安全工具(如安全組、密鑰管理服務、云WAF等)。

- 定期評估與演練: 定期進行網絡安全風險評估、滲透測試和紅藍對抗演練,檢驗網絡架構和安全措施的有效性,并持續改進。

- 強化人員意識: 技術手段之外,員工是企業安全最薄弱的一環。必須定期開展網絡安全意識培訓,防范社會工程學攻擊。

結論

企業組網與互聯網安全服務是一體兩翼。一個優秀的現代企業網絡,必然是高性能、高可用性與高安全性的統一體。企業應根據自身業務特性和資源稟賦,選擇合理的組網模式,并在此基礎上,系統性地構建從邊界到端點、從預防到響應的多層次動態安全防護體系,方能在數字世界中穩健航行,保障核心資產與業務連續性。

如若轉載,請注明出處:http://www.gmfbf.cn/product/84.html

更新時間:2026-04-14 08:23:47